IT資産管理とは

この記事のポイント

- IT資産管理とは一般資産やソフトウェアのライセンスなど管理すること

- IT資産管理はIT資産の把握と効率的な運用が目的

- IT資産管理システムはコンプライアンス遵守、セキュリティ管理に非常に重要

今やIT資産管理は「資産管理」、「ソフトウェアライセンス管理」にとどまらず、「情報セキュリティ管理」までを含む幅広い業務に渡っており、企業においてその重要性は増すばかりです。ここでは、IT資産管理の基本知識から、IT資産管理システムの主要機能やIT資産管理の運用方法までをわかりやすく説明します。

目次

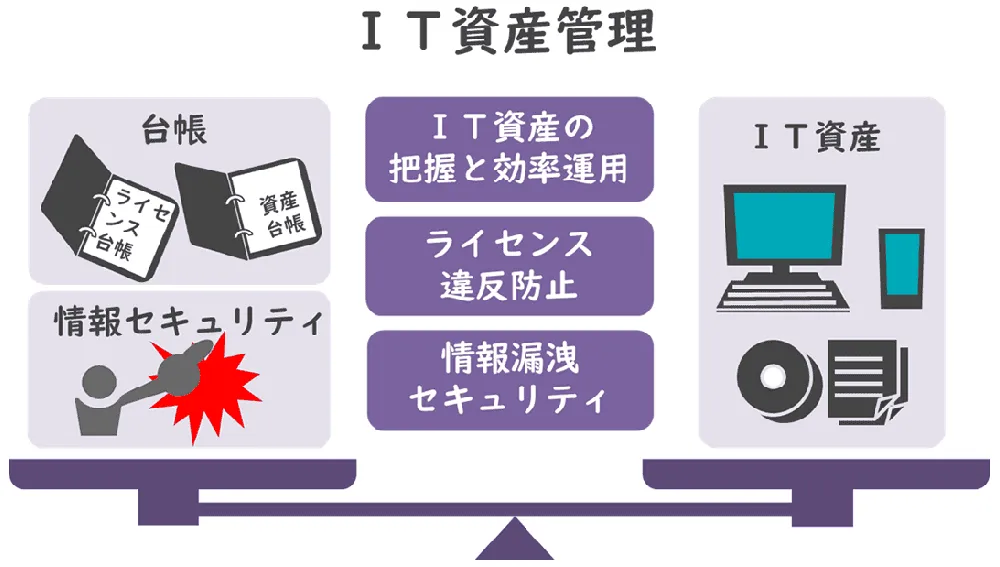

IT資産管理とは

IT資産管理(英語では"IT Asset Management"、略語ではITAM)とは、企業や団体が保有する資産の中で、特に、パソコン、サーバ、ネットワーク機器などのIT関連のハードウェア、記憶媒体などの周辺機器、及びソフトウェアといった「IT資産」を把握し適正な状態に維持・管理することです。特にソフトウェアに関しては、ソフトウェア本体だけでなく、その媒体やライセンス証書、さらに保守契約やサービス契約などの契約書も管理対象になります。近年では、流動資産や固定資産と並んで、企業内においてIT資産の重要度が高まっています。

ハードウエアの管理

IT資産も不動産、建物や設備と同様に固定資産のひとつです。企業では所有する固定資産の資産計上、廃却、減価償却などの会計処理を行わなければなりません。そのため、定期的に固定資産を確認する作業を行います。取得した固定資産が所定の場所に存在しているか、使用者・管理者は変わっていないかなどを、固定資産台帳と突き合わせて現物の確認を行うのです。台帳と照合を行うために、固定資産には必ず固定資産番号が振られ、現物にもシールなどで識別できるようにしています。

ところが、建物や設備と比較してIT資産の管理はそう簡単にはいきません。代表的なIT資産であるPCを考えてみると、PCにはPC本体のハードウェアの他にさまざまなベンダーのソフトウェアがインストールされており、USBメモリやHDDなど周辺機器も存在します。いまや企業には一人一台ずつPCが存在し、携帯することが多いノートPCは場所が固定されていません。それらを一台ずつ手作業で現物確認するのは手間がかかりすぎます。大企業では実質不可能といってもいいでしょう。

ソフトウエアの管理

さらに、ソフトウェアに関してはライセンスに従って運用されているかどうかの確認が必要です。PCにインストールされているソフトウェアはプリインストール、個別に購入、会社単位で契約などさまざまな形態があります。ライセンス違反になるようなインストールが行われていないかを確認するのも大変です。

ソフトウェアベンダーは企業毎に違法コピーはないか、保有ライセンスに従った運用がされているかを監査するようになりました。この監査のために、保有しているライセンス数と実際にインストールされているライセンス数を正確に把握し突き合わせて示さなければなりません。PC台数が多い大企業ではこの作業は非常に大きな手間となります。

このような理由からIT資産管理は一般の資産管理とは別に専用のシステムを使って実施するようになりました。PCにIT資産管理用のエージェントをインストールして、どのようなソフトウェアがインストールされているか自動的に取得します。ライセンス番号や利用者情報などは利用者自身にIT資産管理システムに入力してもらいます。それらの情報をIT資産管理システムが集中管理します。こうすることで、IT資産管理の手間を大幅に削減することができるのです。

セキュリティ対策と情報漏えい対策

さらに、IT資産管理システムは機器のセキュリティ管理や情報漏えい対策まで行います。例えば、定期的なWindows Updateやウィルス対策ソフトの更新はできているか、ファイル共有ソフトなど企業で認められていないソフトがインストールされていないかチェックするのです。また、情報漏えい対策のためにエージェントがUSBメモリやDVD-Rなど外部記憶装置への情報書き込みを制限することもあります。

このように、IT資産管理システムはIT資産の会計処理のためだけでなく、コンプライアンス遵守、セキュリティ管理に非常に重要な役割を担っています。

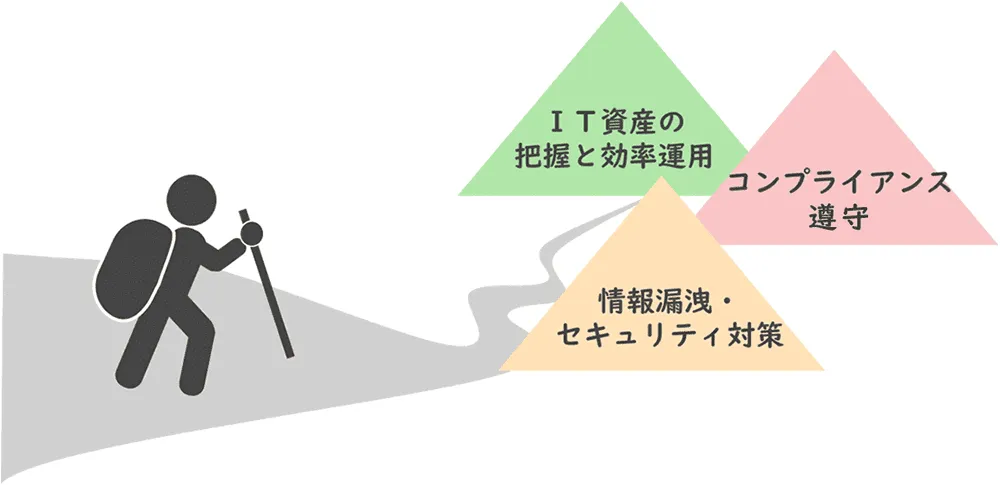

IT資産管理の目的と重要性

IT資産管理(ITアセットマネジメント)を実施する目的は大きく下記の3つです。

- IT資産の把握と効率的な運用

- コンプライアンス遵守

- 情報漏えい・セキュリティ対策

IT資産の把握と効率的な運用

IT資産の把握と効率的な運用は資産管理本来の目的です。IT資産管理の対象はハードウェアとインストールされているソフトウェア、ソフトウェアの媒体、ソフトウェアライセンスなどです。前述したとおり、特にソフトウェアは現物確認しにくいので、IT資産管理システムで自動検出して管理します。

これらを確実に把握し会計処理するとともに、効率的な資産の運用や予算立案に役立てます。例えば、個別に購入していたソフトウェアを別のライセンスで購入したらどれだけのコスト削減効果があるかを比較し評価するのは、どのソフトウェアがどれだけ稼動しているかを把握していないとできません。また、WindowsなどのOSサポート切れに伴うPCの更新なども対象OSのPC台数を把握していなければ予算立案もできません。IT資産管理はIT資産の効率的な運用に不可欠なものとなっています。

コンプライアンス遵守

IT資産管理の普及のきっかけとなった最大の要因がコンプライアンス遵守です。ソフトウェアメーカーが利用企業の監査を行い、ライセンス違反に対して多額のペナルティを課すようになりました。それに伴い、ソフトウェアライセンスに対する認識が高まり、以前に比べれば不正利用は大幅に減少しています。

しかしながら、ライセンスに対する認識違いや不注意でライセンス違反を犯す可能性は十分あります。コンプライアンス違反により企業は多額の賠償金を請求されるだけでなく、企業イメージも大きくダウンします。

さらに、監査に際して不正利用していないことを示すためには、PCにインストールされているソフトウェアすべてがライセンスを遵守していることを示さなければなりません。この作業は非常に大きな負荷になります。

ライセンス違反を防止するため、そして監査をスムーズに進めるためにIT資産管理システムを導入するという企業が最も多いのです。

このソフトウェアやライセンスを管理する機能をソフトウェア資産管理(SAM、後述)といって欧米ではそれに特化したシステムが多く存在します。

情報漏えい・セキュリティ対策

現在、ますます重要視されているのが情報漏えい・セキュリティ対策です。IT資産には重要な情報が保持されており、適正に管理されていなければなりません。例えば、ファイル交換ソフトのような許可されていないソフトウェアがPCにインストールされていると、重要な情報がいつの間にか漏洩してしまいます。

また、WindowsなどのOSやミドルウェア、あるいはウィルス対策ソフトが最新に維持されていなければ、ウィルスに感染してしまい、深刻なセキュリティホールになってしまう危険性もあります。

IT資産管理システムはPC上にインストールされたエージェントがPCの資産や挙動を監視、制御、記録することができます。これによって、PCを常に最新の正常な状態に保つことを支援します。操作者や管理者にさまざまな警告を出したり、許可されていない媒体への情報書き込みやネット接続先を制限したり、あるいはさまざまな操作ログを残すことで、セキュリティを強化し、情報漏えいを防ぐ支援をします。

IT資産管理システムのメリットと主な機能

IT資産管理システムの課題、デメリット

IT資産管理システムはこのようにメリットも多々ありますが、その一方でデメリットもあるので、効果的に活用するためにも導入前に検討が必要です。

使いこなすためには時間が必要

IT資産管理システムを使いこなすためにはITスキルが必要です。

実際の担当者がツールをうまく使いこなせず、業務に支障をきたすといったことも起きる可能性もあります。

導入後、ツールを運用していく上でもメンテナンスなどの作業が発生します。そういった場合にどのくらいサポートをしてもらえるかという点も、導入する上での重要なポイントとなります。

自社の目的にあった製品を選ぶ必要がある

IT資産管理システムは製品によっては、収集できる情報や管理できるデバイス・規模や操作性などが異なります。

「管理台数の制限を超えたので管理できない」「多機能のツールを導入したが全ての機能が必要ではなかった」など、導入してから自社には合わないことに気が付き、リプレースをする企業も少なくありません。

導入により実現したいことや自社でのIT資産の課題を明確にし、自社で管理したいものは何か、しっかりと事前に調査した上で、導入を検討しましょう。

IT資産管理を支援するのが、IT資産管理システム、あるいはIT資産管理ソフトです。IT資産管理システムはIT資産管理のすべてをカバーするわけではありませんが、もっとも手間のかかるIT資産の情報収集を自動化し、PCを安全な状態に保つためにソフトウェアを自動インストールしたり、場合によっては利用方法に制限を与えたりすることができます。

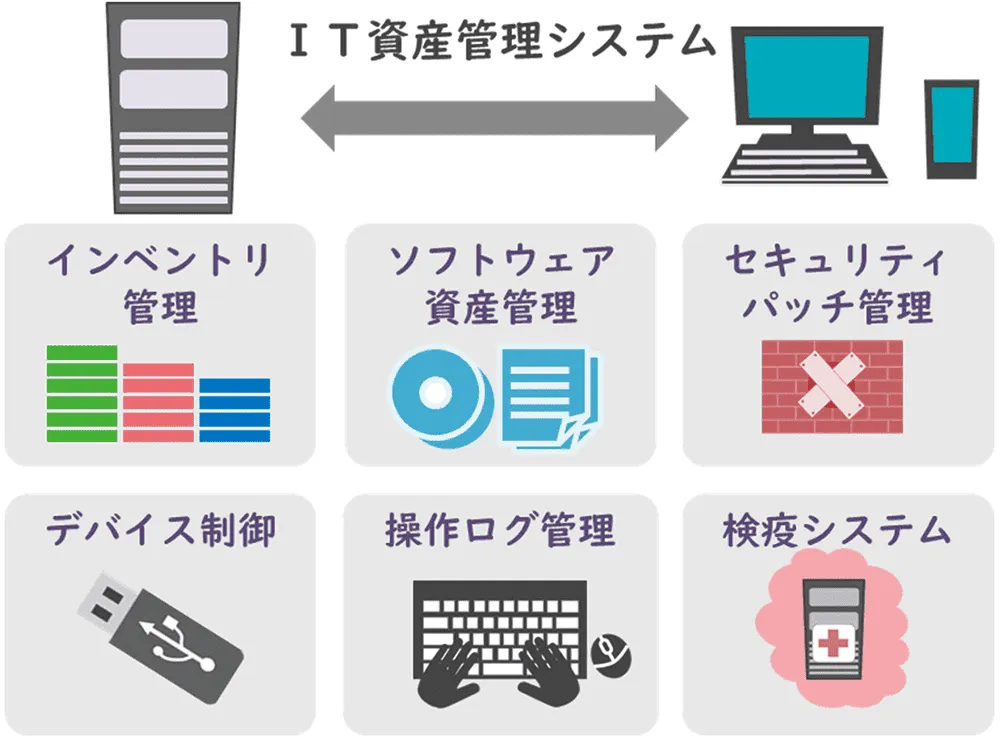

IT資産管理システムの基本機能は次のようなものです。

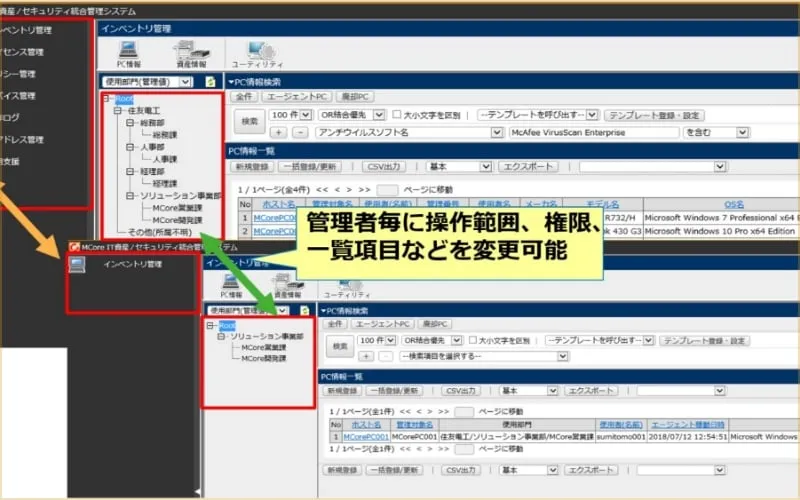

IT資産管理システムは情報を集めるセンターサーバとPCなどにインストールする管理エージェントから構成されています。管理エージェントはPCを監視し、必要なインベントリ情報の取得、操作ログの出力、場合によっては接続デバイスの制限やアクセス制限などを行います。

センターサーバではインベントリ情報やソフトウェアライセンス情報が集中管理されており、各種資料の出力やソフトウェアの配信などを行います。

IT資産管理はオンプレミスで提供されているものとクラウドサービスで提供されているものがあります。また、PCにエージェントをインストールしないものもあります。

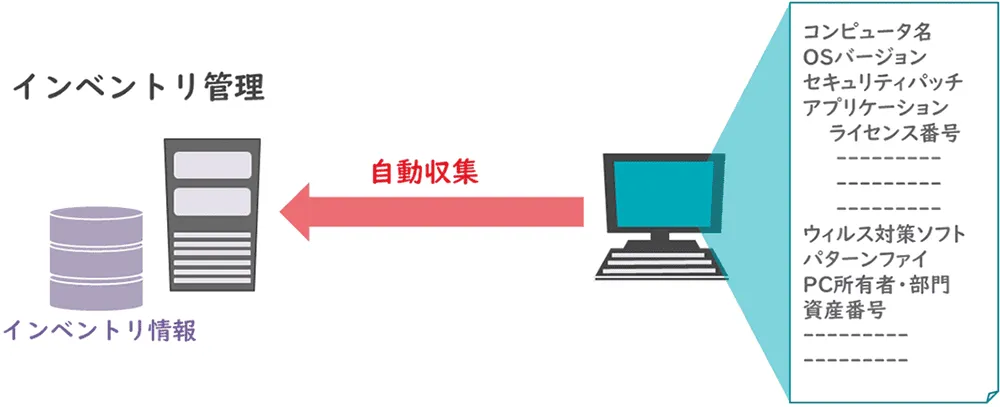

インベントリ管理

インベントリ管理はIT資産管理システムの最も中心的な機能です。「インベントリ」とは本来、保有資産や商品在庫の目録、資産台帳というような意味ですが、IT資産管理では、PCやサーバ、ネットワーク機器本体の機種やCPU、メモリ、ハードディスクなどの仕様、本体に接続されている周辺機器、及び本体にインストールされているソフトウェアなどの情報を表すものとして用いられています。

IT資産管理システムでは、ネットワークに接続されたこれらの機器から、インベントリ情報をIT資産管理システムのセンターサーバに自動収集します。自動収集できないオフラインの機器についても直接サーバに手動で登録、あるいは、オフラインで登録したファイルをエクスポート/インポートして取り込みます。インベントリ情報の管理項目はユーザが独自に追加することも可能です。

例えば、PCのインベントリ情報としては、コンピュータ名やOSやそのバージョン、インストールされているソフトウェアなどPCのOSが情報として持っているもの、さらに、PCの所有者や所有部門、資産番号、インストールされたソフトウェアのライセンス番号など、利用者が入力する情報、さらにはウィルス対策ソフトのエンジンやパターンファイルのバージョン、Windows Updateの情報など多岐にわたります。

PCのインベントリ情報は種類も多く、内容も変化するので手動での登録や更新はほぼ不可能で、自動収集機能は必須となります。自動収集によって常に最新のIT資産情報を一元管理して可視化します。IT資産の把握と効率的な運用、コンプライアンス遵守、及び情報漏えい・セキュリティ対策という3つの目的もすべて一元管理されたインベントリ情報がベースとなっています。

インベントリ管理ソフトウェア資産管理(SAM)、ライセンス管理

ソフトウェア資産管理(SAM)あるいはライセンス管理は、ライセンス違反によるベンダーへの賠償金やコンプライアンス違反による企業イメージ低下のリスクを回避するためにも、IT資産管理システムに最も求められる機能となっています。

ライセンス管理を行うには、まず、ソフトウェアの利用実績を把握しなければなりません。これは、IT資産管理システムのインベントリ管理機能により、ネットワークにつながるすべてのPCからソフトウェアのインストール状況を収集します。定期的に収集し、履歴管理することで、アンインストールされたソフトウェアについても利用状況を把握することができます。

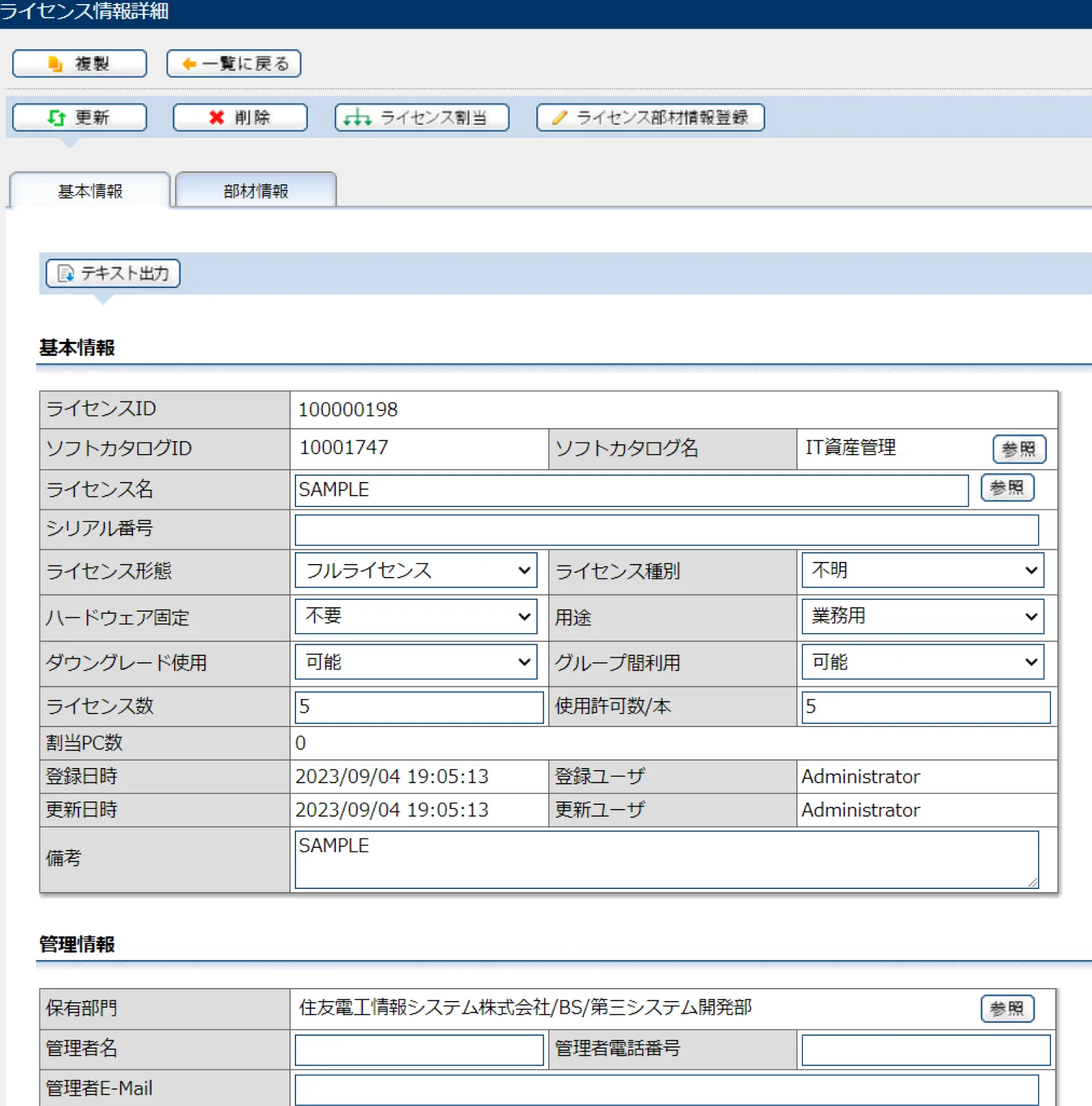

次に保有するソフトウェアライセンスの把握です。購入したソフトウェアのライセンス情報を登録します。ライセンス形態に応じて登録しライセンス証書のイメージも管理します。

導入実績、購入実績を収集できれば、ソフトウェア毎にライセンス数を集計して突き合わせます。この際、インベントリ情報やソフトウェア名称の表記にはバラツキがあるため、ソフトウェアカタログを使って管理しやすい単位に名寄せを実施します。

ライセンス集計は、部署別・ソフトウェア別に集計し、部署毎にソフトウェアライセンスの過不足が一目でわかるようになっています。IT資産管理の負荷を軽減するため、オープンソースや無料のフリーソフトなどはライセンスのカウント対象外にすることもできます。

ライセンス管理セキュリティパッチ管理

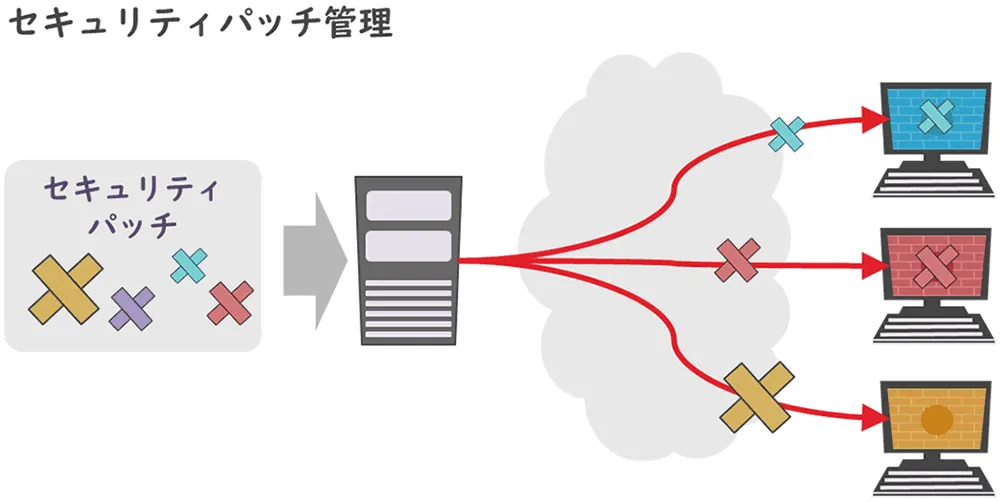

パッチ、特にセキュリティパッチとは、既にリリースされたOSやソフトウェアで発見されたセキュリティ上の脆弱性に対応する修正モジュールのことです。マルウェアなどの攻撃は既知の脆弱性をつくものが最も多く、セキュリティ対策の中で基本となるのは既知の脆弱性に対し対応することです。そして、脆弱性対応の中で最も重要なのがセキュリティパッチを漏れなくタイムリーに適用することなのです。

セキュリティパッチを適用するためには、企業内すべてのPCについて、どのようなOS、ソフトウェアがインストールされているか、どのようなパッチが適用されているかを把握し、必要なPCに必要なパッチを送り届け、適用しなくてはなりません。このような要件はIT資産管理システムと非常に相性がよく、パッチ管理機能はIT資産管理システムの重要な機能のひとつとなっています。

パッチ管理を行うためには、まず公開されている脆弱性情報から必要なパッチを抽出します。脆弱性情報と公開されているパッチと、実際に社内のPCにインストールされているソフトウェアを突き合わせて適用すべきパッチを特定するのです。

次はパッチ適用です。パッチの中にはサイズが非常に大きなものもあり、個々のPCがインターネットから一度に直接パッチ適用すると社内のネットワークがパンクしてしまう恐れもあります。パッチ適用はネットワーク負荷を考慮して計画的に実施する必要があります。

そして、すべてのPCに無事パッチ適用されたかの確認を行います。管理者側が計画しても、対象となるPCがすべてネットワークに接続されているとは限りません。パッチ管理ではすべてのPCにパッチを適用し終えるまで、作業を継続します。

さらに、新たな脆弱性は日々公開されており、パッチ適用は日常的に発生します。パッチ管理はこのようなサイクルを回し続けます。

IT資産管理システムのパッチ管理機能は、必要なパッチを自動抽出し、分散配信機能などでネットワークへの負荷を軽減しながら、確実に対象となるPCにパッチを適用することを支援します。

セキュリティパッチ・マネージメントサービス(SPMS)操作ログ管理

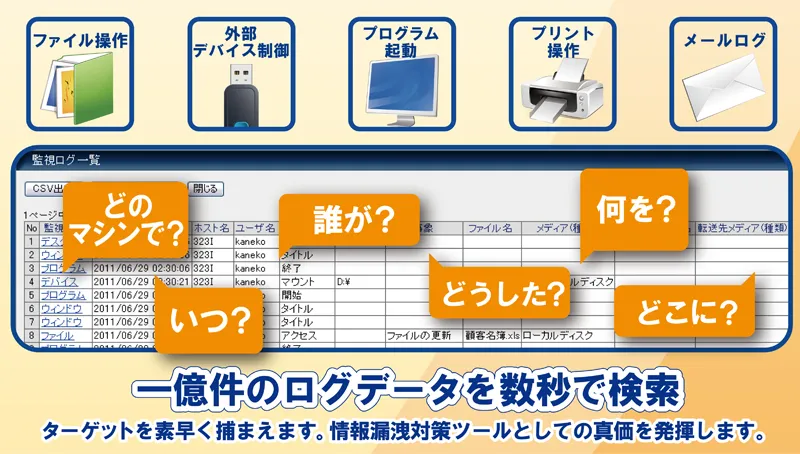

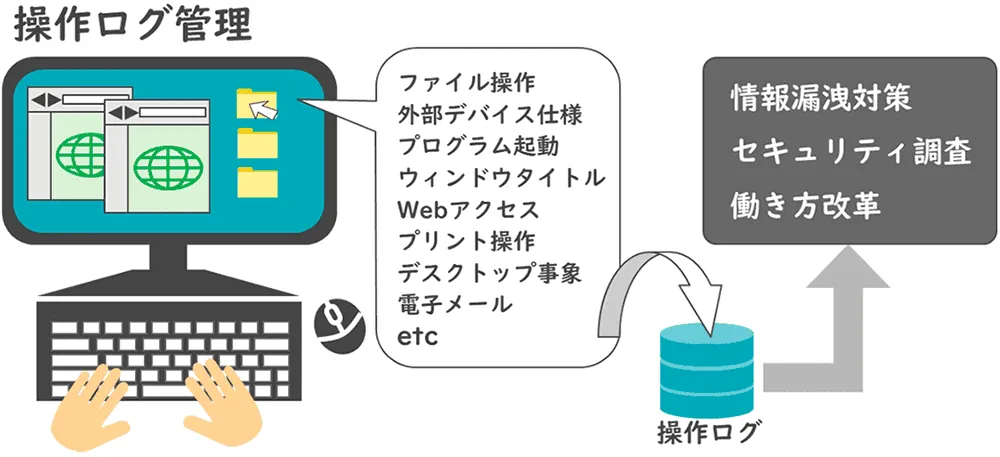

操作ログとはPC上で行われるさまざまな操作、すなわち、PCの電源ON/OFFからログイン、アプリケーション起動、ファイル操作などの履歴です。個人情報や機密情報漏えい防止の有効な対策のひとつがこの操作ログを記録することです。

操作ログを記録することで、情報漏えいなどの事故があった場合に過去にさかのぼって誰がいつどんな操作をしたのか調査することができます。また、操作ログを記録しているということを社員に知らせ、不適切な操作に対し警告を出すことで、情報漏えいに対して社員の意識を高め、不適切な操作の抑止力となって情報漏えいを未然に防ぐ効果が期待できます。

また、操作ログは情報漏えい対策だけでなく、社員の勤務状況を把握するための情報として、業務効率化や働き方改革への活用も期待されています。

操作ログはPCにインストールされたIT資産管理システムのエージェントが記録します。この方式ではPCの電源が入っていれば常に操作ログを記録することが可能です。操作ログは圧縮されてネットワークが接続されているときにIT資産管理システムのセンターサーバに送信されます。

企業には多数のPCが存在しそこから日々送られてくる操作ログは膨大な量になります。その大量の操作ログから必要な情報を抽出し、見やすい形式で可視化します。このために、大容量・高性能の検索機能を備えているIT資産管理システムもあります。

ログ管理とは?ログ管理でPCの操作を監視して内部不正を防止するデバイス制御

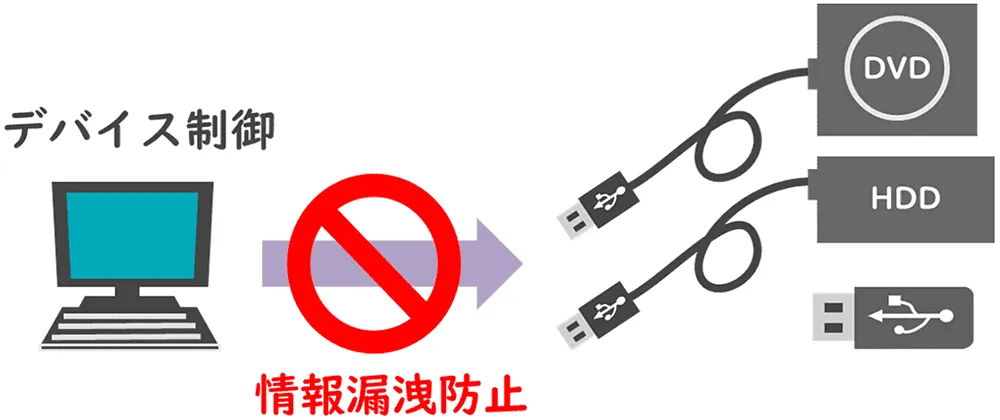

デバイス制御はPCにUSBメモリやSDカード、また、外付けハードディスク、さらに書き込み可能なDVD、CD、ブルーレイなどのデバイスが接続されるとそれをログとして記録します。また、ポリシーに従って利用を制限することができる機能です。

特にUSBメモリやSDカードは手軽で大容量、紛失しやすく情報漏えいリスクが最も高いデバイスです。情報漏えいだけなく、これらのデバイス経由でマルウェアに感染するリスクもあります。

デバイス制御ではデバイスの接続を禁止するだけでなく、シリアル番号単位で許可されたデバイスのみ接続可能とすることもできます。また、その際にデバイスに保存されているファイル名を記録して不測の事態においてもファイル名を特定できるようにします。

また、許可されたUSBメモリを定期的にPCに接続することで、USBメモリを紛失していないかチェックするような機能もあります。

USBメモリは情報漏えいリスクが最も高い一方、利便性が高いツールであり完全に禁止することも難しいのが現実です。利用者が情報漏えいリスクを十分意識するとともに、リスクを抑えるようなきめ細かい管理が求められます。

外部デバイス制御検疫システム

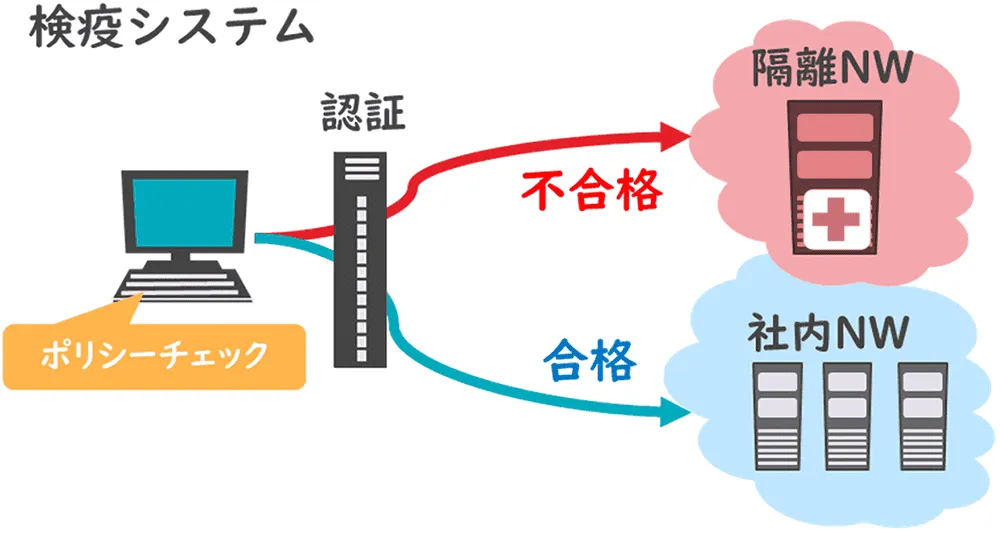

検疫システム(検疫ネットワークシステム)とはPCなどを社内ネットワークに接続する前に、あらかじめ設定しておいたセキュリティポリシーに適合しているかをチェックし、適合していない場合は社内ネットワークへは接続せず、隔離されたネットワーク内で問題点の解決を行う処置を行う機能です。

ポリシーによるチェック項目は、例えば、マルウェアに感染していないか、所定のウィルス対策ソフトがインストールされているか、パターンファイルは最新か、Windows Updateが実施されているか、重要なセキュリティパッチが適用されているか、禁止ソフトがインストールされていないかなどです。

検疫に合格したPCのみを社内ネットワークに接続するために、IEEE802.1Xなどの認証機能を持つスイッチ、あるいは、ゲートウェイ装置などの機器が別途必要になります。

運用に際しては、ポリシーに適合されていないPCすべてをすぐさまネットワークから隔離すると、場合によっては多くの業務が停止してしまう恐れがあるため、ポリシー違反の緊急性や重大性に応じて、猶予期間を設定する、インターネットにのみアクセスできないようにするなど、きめ細かくルールを設定することができます。

新しいポリシーを適用する場合、IT資産管理上のインベントリ情報を利用してポリシー適用のシミュレーションを行う機能もあります。これにより、新しいポリシーに違反するクライアントを事前に把握し、業務に与える影響を最小にするように処置を調整することができます。

多数のクライアントが接続されている企業ネットワークを、マルウェアなどからの攻撃から守るためには、検疫システムはいまや必須の機能です。

ネットワーク検疫IT資産管理の運用

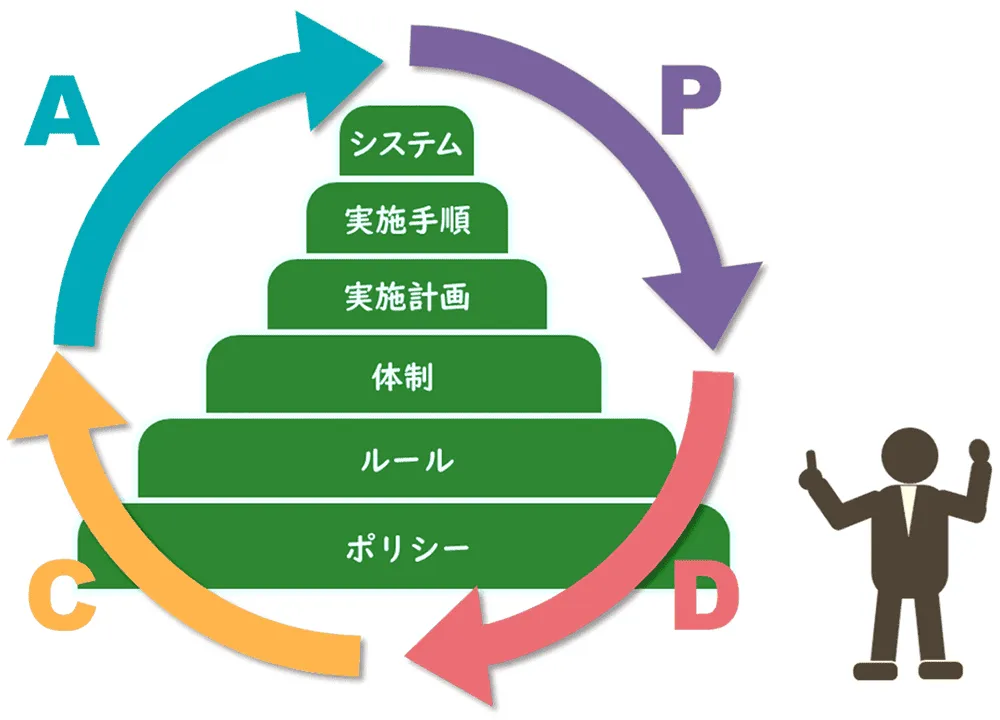

IT資産管理システムはIT資産管理(ITアセットマネジメント)を実践するために不可欠ですが、それだけでは十分ではありません。IT資産管理はマネージメントプロセスであり、実際の運用に際しては、ポリシーとルールを定め、管理体制、教育体制、監査体制を整備し、実施計画、実施手順を作成しなくてはなりません。

例えば、ソフトウェアライセンスに関してベンダーが実施する監査の際に、当該ソフトウェアの利用状況がライセンス条項に従っていることを明確に示さなければなりません。そのために、保有ライセンスと利用状況を記載している台帳や各種資料を準備することはもちろんですが、それだけでは不十分です。それらが正しく信頼できるものであることを示す必要があります。その際、台帳を作成しているマネージメントプロセスが適正に運用されていることを示すことが極めて重要なのです。

まず、ポリシーやルールを定め、そこから具体的な実施計画や手順を策定します。さらに、IT資産管理のプロセスが漏れなく正確に実施されているかを監査できる体制やしくみを構築します。そして、継続的に粘り強く、管理プロセスを回していきます。改善すべきところがあれば都度プロセスに組み込んでいきます。

これらのIT資産管理のルール、プロセス及び体制を構築するにあたり、IT資産管理に関してさまざまな情報、ツール、サービスを得られる関連団体として下記の2つを押さえておきましょう。

| 団体名 | 概要 |

|---|---|

| 国際IT資産管理者協会 (IAITAM International Association of Information Technology Asset Managers) |

世界の8,000以上の会員組織によって構成されている。IT資産管理に関するさまざまな情報の発信や啓蒙活動やアセスメントサービスを展開している。 (https://itams.tokyo/) |

| 一般社団法人ソフトウェア資産管理評価認定協会 (SAMAC Association of Standardization for IT Asset Management Assessment & Certification) |

企業や公共団体等の組織においてIT資産管理・ソフトウェア資産管理がどの程度導入されているかを評価(成熟度評価)するための事業を実施。ソフトウェア管理基準(現在Ver4.1)を発行している。 (http://www.samac.or.jp/) |

IT資産管理は一般の資産管理、ソフトウェアのライセンス管理、及び情報漏えい・セキュリティ管理の3つの側面を持っています。

一般の資産管理の部分では、一般の固定資産管理と同様に資産台帳を作成し、資産番号、資産名、資産科目名、取得年月、帳簿価額、部門名、配置先、管理責任者などの項目を管理します。リース品であれば、リース会社、契約番号、件名、部門名、リース開始日、リース終了日、管理担当者などの項目を管理します。

機器、ハードウェア購入時、資産の廃却や異動時の業務ルールや手続きを定める必要がありますが、これは既存の固定資産管理がベースとなります。ただし、機器、ハードウェアの機種選定や仕様に固有のポリシーを設定する必要があるかもしれません。また、機器の購入、廃却、異動の情報をIT資産管理システムにつなぐしくみも必要でしょう。

IT資産管理システムを導入しても、機器・ハードウェアの設置場所は現物を人手で確認する必要があります。例えば、半年に1回、現物を確認し、確認し終わった機器、ハードウェアには確認済みのシールを貼っていくなどの作業を実施します。

ソフトウェアライセンス管理の側面では、まずはソフトウェア資産台帳の作成が必要です。保有しているソフトウェアライセンスを台帳に登録し、個々のライセンス形態に応じてインストール可能な条件やインストール可能な台数を把握する必要があります。

次に実際に利用されている(インストールされている)ソフトウェアの把握です。ここでは、IT資産管理システムのインベントリ管理機能やソフトウェア資産管理機能が活躍します。ソフトウェアの利用状況やソフトウェア資産台帳との突き合わせをほぼ自動で実施してくれます。

ただし、IT資産管理システムが自動で行ってくれるのは、ネットワークがつながって電源が入っている端末です。長期間の出張で社内ネットワークに接続されていない端末や、講習用や予備機など普段は電源を落として収納されている端末の情報は漏れる可能性があります。端末の管理者に定期的にネットワークに接続してもらうなどの対策をとっておく必要があります。

最後に情報漏えい・セキュリティ管理面です。今やIT資産管理において情報漏えい・セキュリティ管理は不可欠なものとなりつつあります。情報セキュリティに関しては、ここまでやればいいというはっきりとしたゴールはありません。企業のセキュリティポリシーに沿った運用をすることが重要です。従って、IT資産管理は企業の情報セキュリティ管理を推進する組織や体制と連携して運用される必要があります。

例えば、セキュリティポリシーとして、PCにインストールできるソフトウェア、してはならないソフトウェア、しなければならないソフトウェアを定義し、違反があった場合、IT資産管理システムによる警告、制限、正常な状態にするための措置を設定していきます。

情報漏えい、セキュリティ管理の管理対象はPCやサーバだけでなく、USBメモリや外付けHDDなどの周辺機器、スマートフォンやスマートウォッチ、クラウドなど多岐に渡り、増加する一方です。さらに、セキュリティに対する新たな脅威は日々発生しています。IT資産管理において情報漏えい・セキュリティ管理は最もホットな分野と言えるでしょう。

IT資産管理ツール(IT資産管理システム)の選定ポイント

IT資産管理システムを選ぶ際に気を付けたいポイントを紹介します。

自社に合った機能があるか

製品ごとに機能が異なります。製品の導入前に、IT資産管理システムの導入によって何を達成したいのか目的を定め、それに沿ったシステムを選定します。たとえば下記のように目的とシステムのすり合わせができます。

| 目的 | 機能 |

|---|---|

| 無駄なIT資産のコストを減らしたい | IT資産を可視化する機能 |

| 海外の拠点までまとめて管理したい | 外国語や海外利用に対応した機能 |

| 機密情報の持ち出しを制御したい | 外部デバイス制御機能 |

また、セキュリティ強化の目的で導入する場合には、自社のセキュリティポリシーに対応した機能があるかも確認する必要があります。特定のソフトウェアの利用や特定の情報へのアクセスを禁止している場合などは、それらの制御機能があるシステムだとよいでしょう。

企業によっては、機能が多すぎても無駄になってしまう場合もあります。その場合には、初めから必要な機能だけがそろった製品を導入したり、オプションによって機能を選択できる製品を導入したりするのがオススメです。

対応するOSやデバイスの種類

製品によっては、Mac端末に対応していない場合もあります。そのため、Mac端末を利用している企業では特に、対応するOSには要注意です。また、Windows端末とMac端末が混在する企業では、両者が一元管理できるシステムかどうかも重要なポイントです。ばらばらに管理しなければならない場合は、管理コストがかさんでしまいます。

また、PC以外にもスマートフォンやタブレットなどのモバイルデバイスもIT資産管理の対象となります。モバイルデバイスをよく使用する企業では、モバイルデバイス管理機能もある製品だとよいでしょう。

クラウドかオンプレミスか

IT資産管理システムの中には、クラウド版とオンプレミス版のサービスがあります。

クラウドの場合は、自社でサーバを用意する必要がありません。初期費用を抑えられる点や、メンテナンスの手間がかからない点が魅力です。ただ、オンプレミス版と比べて安全性にリスクがある点や、カスタマイズの幅が狭くなりがちというデメリットもあります。

オンプレミスの場合は、ソフトを自社のサーバにインストールして使用します。自社内のネットワークで使用できるので、クラウド版よりもセキュリティ面のリスクを下げられます。また、自社での使い方に合わせて柔軟に機能を選べたりと、カスタマイズ性が高くなります。MCoreはオンプレミス版で提供しています。

執筆者:内海 幸直

-

- 住友電工情報システム株式会社

ビジネスソリューション事業本部 第三システム開発部

MCore技術グループ チーフマネージャー

MCoreのSEとして企画・設計・開発・導入・保守などを担当。

展示会やウェビナーなどで多数講演実施。